Introduction

Je vais vous exposer la manière dont j’ai procédé pour ajouter un volume Crypter sous Centos 7 avec l’aide de SSM. Puis nous verrons comment monter le volume au démarrage de la machine en modifiant les fichiers /etc/crypttab & /etc/fstab.

Procédure

Une fois que vous avez ajouté votre disque, il faudra créer une partition primaire avec # fdisk. Pour cet exemple, nous allons crypter le disque sdc1 de 6 GB.

[root@localhost ~]# ssm list ---------------------------------------------------------------------------- Device Free Used Total Pool Mount point ---------------------------------------------------------------------------- /dev/fd0 4.00 KB /dev/sda 10.00 GB PARTITIONED /dev/sda1 572.00 MB /boot /dev/sda2 0.00 KB 9.44 GB 9.44 GB centos /dev/sdc 6.00 GB /dev/sdc1 6.00 GB ----------------------------------------------------------------------------

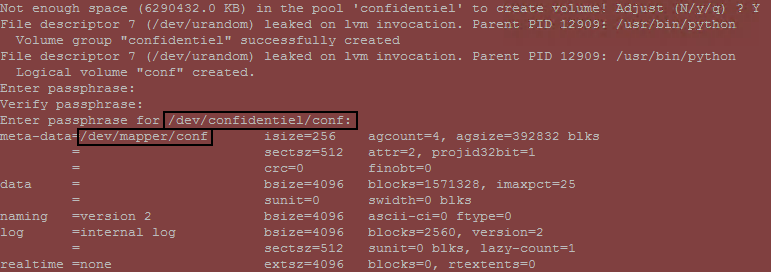

La création du volume se fera avec la commande # ssm create.

[root@localhost ~]# ssm create --fstype xfs -p <NomdeVotrePoolLVM> -n <NomdeVotreVolume> -s6G -e luks /dev/sdc1 <PointdeMontage>

Conserver les valeurs encadrer, nous en aurons besoin pour le montage du volume au démarrage.

Monter le volume au démarrage de la machine

Le fichier /etc/crypttab

Nous allons modifier le fichier (/etc/crypttab). Une fois configurer, nous aurons une invitation lors du démarrage de la machine, il faudra saisir le mot de passe choisi lors de la création du volume crypter. Vous pouvez également créer un fichier crypter contenant la base de mot de passe pour ce(s) disque(s) à mettre dans le troisième champs (voir la documentation).

Champ 1 : Correspond au nom du volume logique. C’est lui que nous avons défini lors de la création du volume crypter avec l’option -n

Champ 2 : Mettre le chemin du volume que vous avez récupéré au moment du cryptage. Vous pouvez récupérer cette valeur également avec la commande # ssm list

Champ 3 : Indiquer l’emplacement du fichier pour les clefs de décryptage du volume. Ce fichier vous permet d’éviter de saisir le mot de passe, au moment du démarrage de la machine. Dans le cas ou vous n’avez pas et/ou ne souhaitez pas en avoir un, il faudra indiquer la valeur “none”

Champ 4 : c’est l’option de cryptage, elle a été définie au moment du cryptage grâce à l’option -e

[root@localhost ~]# cat /etc/crypttab conf /dev/confidentiel/conf none luks

Le fichier /etc/fstab

Celui-ci permet d’effectuer le montage du volume au démarrage de la machine. Le premier champ peut être récupéré lors du cryptage du volume. Si vous ne l’avez pas récupéré, il faudra indiquer /dev/mapper/<nom du volume “option -n” >

[root@localhost ~]# cat /etc/fstab (.......) /dev/mapper/conf /media/backup_Qnap/.Confidentiel xfs defaults 0 0

Ensuite, vous pouvez redémarré votre machine et saisir votre clef de décryptage au moment du boot.